Interné hrozby - ako je na ne Vaša spoločnosť pripravená?

V poslednom blogovom článku o interných hrozbách sme si osvetlili, čo to vlastne tie interné/vnútorné hrozby sú. Interná hrozba nastane, keď niekto s autorizovaným prístupom k dôležitým informáciám alebo systémom zneužije tento prístup – buď úmyselne, alebo náhodne. A nemusí to prísť iba priamo od zamestnancov – touto hrozbou sa môžu stať bývalí zamestnanci, zmluvní pracovníci, partneri v dodávateľskom reťazci alebo poskytovatelia služieb. Zahŕňajú sa sem sabotáže, podvody, krádeže údajov alebo neúmyselné a náhodné škody. A ako ste sa už minule mohli dozvedieť, až 62 % incidentov interných hrozieb je neúmyselná.

Dnes sa zameriame na štyri dôležité otázky, ktoré je potrebné položiť pri hodnotení rizika interných hrozieb:

1. Máte vo Vašom riadiacom pláne zahrnutú aj možnosť vnútorných hrozieb?

Na začiatku tvorby riadiaceho plánu musí byť vytvorený solídny program, práve pre riziká vnútorných hrozieb, ktorý zahŕňa ľudí, procesy a technológie. Program musí obsahovať metódy detekcie a špecifické reakcie pre rôzne možné interné incidenty. Do úvahy sa ale musí brať súkromie a dodržiavanie predpisov.

Ak Vám to veľkosť spoločnosti a podmienky dovoľujú, začnite vytvorením pracovnej skupiny pre interné hrozby. Táto pracovná skupina by mala pravidelne kontrolovať metriky rizika interných osôb – technické aj procesné. Mala by mať za úlohu identifikovať a merať nové oblasti možného rizika. A na záver by mala vytvoriť ročné hodnotenie, týkajúce sa interného prostredia ale aj s externými audítormi.

2. Ste vo firme nastavený na sledovanie nielen údajov, ale aj ľudí?

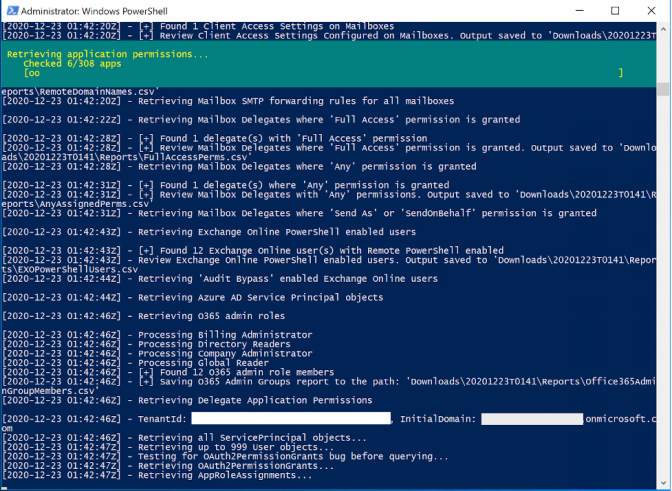

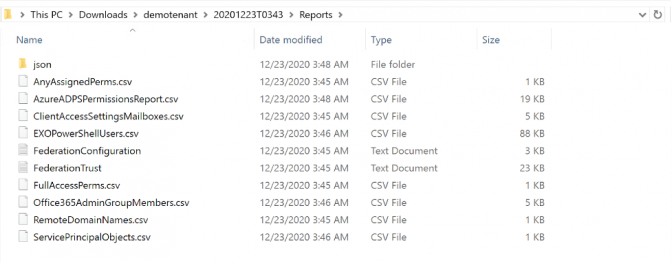

Čím dlhšie ostáva incident spôsobený vnútornou hrozbou nevyriešený, tým viac to bude stáť. Podľa The Ponemon Institute incidenty, ktorých riešenie trvá 77 dní alebo dlhšie stoja spoločnosti milióny. Na zdokonalenie programu pre sledovanie vnútorných hrozieb by mala vaša organizácia okrem pohybu údajov monitorovať aj aktivitu používateľov.

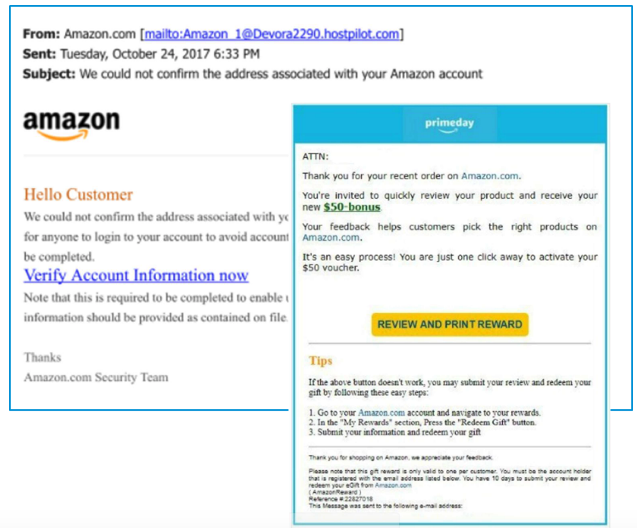

Tím, ktorý sa vnútornými hrozbami zaoberá, by mal dostávať upozornenia v reálnom čase na zmeny údajov ale aj na aktivitu používateľov – vrátane zamestnancov, dodávateľov a partnerov. Kontrolovať by sa mal prístup k systémom, podozrivé online správanie a ďalšie možné hrozby. Reagovať je možné len na hrozby, o ktorých organizácia vie, takže detekcia je veľmi dôležitým aspektom každého plánu na správu interných hrozieb.

3. Je váš tím pripravený reagovať na incidenty interných hrozieb?

Vyspelé organizácie už dnes chápu, že rýchla reakcia na incident je kriticky dôležitá. Keďže incidenty interných hrozieb sa týkajú ľudí, musíte zahrnúť všetkých z Vašej organizácie.

Preto majú sofistikované plány reakcie na vnútorné hrozby zavedený formálny plán reakcie na incidenty. To by malo zahŕňať minimálne školenie personálu v oblasti bezpečnosti a IT, sledovanie činnosti používateľov, spoluprácu medzi tímami a komunikáciu o potenciálnych bezpečnostných incidentoch v celej organizácii.

4. Chránite súkromie používateľov a údajov?

Dodržiavate osvedčené postupy na zaistenie súkromia používateľov a údajov pri ochrane záujmov organizácie? Presné regulačné požiadavky sa budú pre jednotlivé podniky líšiť. Každý program na kontrolu vnútorných hrozieb by však mal obsahovať plán na dodržiavanie a udržanie súladu s ochranou súkromia.

V závislosti od požiadaviek sa bude líšiť aj vyšetrovanie takýchto incidentov. Najskôr je dôležité pochopiť, či je takáto činnosť zámerne škodlivá alebo náhodná. To sa dá zistiť aj zatiaľ čo používateľom zostane zachovaná anonymita. Ak potom dôjde k eskalácii incidentu, môžete podniknúť rýchle kroky založené na dôkazoch.

Kľúčový poznatok:

Pochopenie rizika interných hrozieb znamená vedieť, ako sú nastavené súčasné procesy na zisťovanie, vyšetrovanie a reakciu na takéto hrozby a ako sa predchádza strate údajov. Pretože sa množstvo incidentov interných hrozieb stane kvôli chybe/nepozornosti používateľa, je pre niektoré organizácie ťažké vyhodnotiť ich celkové riziko. Len čo však získate lepší prehľad o probléme, je jednoduchšie vedieť, ako naštartovať svoj plán na správu vnútorných hrozieb. Tomu sa budeme venovať v ďalšom blogu v tejto sérii.